2004年4月

2004年4月30日(金曜日)

パブリックコメント

「ソフトウエア等脆弱性関連情報取扱基準(案)」等に対する意見の募集 (www.meti.go.jp)……が始まったようですね。締め切りは 5月28日必着だそうで。

なお、ご意見の中に、個人に関する情報が含まれる等、公開に適さない情報がある場合には、当該箇所を伏せて公開することがありますので、併せてご了承ください。

以上、パブリックコメント-経済産業省 より

ということは逆に、具体的事例を挙げて「こんなケースがありましたが……」などという書き方をしちゃっても大丈夫、なのかな。

ともあれ、やっぱりポイントはこの辺でしょうね。

発見者は、違法な方法により脆弱性関連情報を発見又は取得しないこと。

以上、ソフトウエア等脆弱性関連情報取扱基準(案) より

(2) 受付機関は、届出を受理したときは、速やかに、当該ウェブサイト運営者に対し当該脆弱性関連情報を通知すること。ただし、当該脆弱性関連情報が以下に該当する場合は、当該届出に係る処理を取りやめることができる。(~中略~)

4.違法な方法により発見又は取得されたおそれがある場合

以上、ソフトウエア等脆弱性関連情報取扱基準(案) より

前にも書いたと思いますが、警察としては ng_file=csvmail.cgi というパラメータを POST するのは違法な方法だという認識なのですよね。これが受け付けられないのであれば、悲劇を防ぐことはできないわけですが……。警察の認識と受付機関の認識は必ずしも一致する必要はない、のかな。

※もちろん無罪判決が出れば解決する話ではあるのでしょうが。

- 「パブリックコメント」にコメントを書く

関連する話題: セキュリティ / 情報セキュリティ早期警戒パートナーシップ

B2Bサイトのユーザビリティ

「Alertbox: B2B:ユーザの説得工作を支援しよう(2004年4月26日) (www.usability.gr.jp)」という話。B2B では B2C と異なるものを提供する必要がある、というのは言われてみれば当たり前なのですが。

ここでの大きな目標のひとつは、あなたの製品がベストであることを、最初は同僚に、そして後には上司に対して、支持者が説得する際の助けになることだ。

なるほど。確かに、説得支援キットがあるといろいろ嬉しいかも……。

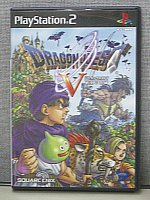

PS2版ドラクエ5さらにつづき

ドラクエ5 (www.amazon.co.jp)。前半の山場である死の火山で死にまくり。昔から厳しいダンジョンだったように思いますが、ほのおのせんしのブレスってこんなに強かったっけ……?

- ほのおのせんし×2 にブレスを連打されて2人死亡、パーティー壊滅につき撤退

- ほのおのせんし+αでやっぱり壊滅、撤退。

- 回復ポイントで回復した直後、ばくだんいわにメガンテを使われ、主人公だけ HP 1 で生存……撤退。

- ばくだんいわ×4 にメガンテを使われ、主人公が見事に砕け散って撤退。

ようがんげんじんは一回でクリア。クリア後、アンディの家でフローラに話すと「大丈夫でしたか?」などと聞かれるのですが、メガンテを喰らって砕け散ったりしたのは大丈夫だったことになるのかしら……。

関連する話題: ゲーム / スクウェア・エニックス / ドラクエ5 / ドラクエ

2004年4月29日(木曜日)

PS2版ドラクエ5つづき

ドラクエ5 (www.amazon.co.jp)。ラインハットに行くとパパスが死んでしまうのですが、分かっていても行かざるを得ないのがつらいですね。

というわけでラインハットですが、噂のどぐうせんしに遭遇。この動きは良いですね。ダメージを受けたときの感じとか。

……パパス死亡シーン。SFC 版だと普通に戦闘シーンでパパスがダメージを受けていって HP がゼロになるのですが、PS2版では全く異なる演出になっています。これは正直、来ましたね。

で、青年期。スライムナイトは一回目の戦闘で仲間になってラッキーでしたが、ホイミスライムやらビックアイやらが全然仲間にならず、ホイミ係不足気味です。

なにげに、さまようよろいが仲間になりました。呪文などが使えませんし耐性も特にないのでイマイチですが、見た目がかっこいいのでパーティーの先頭に立たせています。

※さまようよろいは SFC 版では仲間にできませんでした。なお、「PS2版DQ5「モンスターが仲間になる確率」計算機 (homepage2.nifty.com)」の内部のデータによれば「さまようよろい」の仲間になりやすさのランクは 2 で、仲間になる確率は 1/64 のようです。特に狙わずに仲間にできたのはラッキーでした。

……ポートセルミに福引き所があるんですね。全財産 (カボチ村のモンスター退治依頼の前金込みで約3000G) を使ってやくそうを買いまくり(連射パッド使用)、ふくびき券をもらいまくり、福引きしまくり(これまた連射パッド使用)、ゴールドカードを獲得。どうでもいいですが、3等のばくだんいしより2等のファイトいっぱつの方が出やすくないですか?

関連する話題: ゲーム / スクウェア・エニックス / ドラクエ5 / ドラクエ

2004年4月28日(水曜日)

PS2版ドラクエ5はじめました

先日ドラクエ5の話をちょっと書いたのですが、たいの人さんに貸して頂きました。ありがとうございます。

で、早速プレイ。なるほど、いきなりフローラとすれ違うのね……。

SFC 版との変更点はたくさんありますが、見逃しがちでかつ重要なのは「仲間との会話」の存在だと思います。誰もいないところで「はなす」を実行すると仲間と話せるのですが、町の人と話すごとに違うコメントをしてくれたりするのでなかなか面白いです。良く作ったなぁ。

今日の全滅:

- レヌール城が激しく変わっていて、迷いまくったあげくにナイトウィスプのルカニ+打撃で昇天。ビアンカは生きていたのですが、幼年期は自分が気絶すると駄目みたい。

- カパーラナーガ×6につめたいいきを連打されて昇天。ベラさん、ギラ使おうよ……。

そんなこんなで妖精の国を終えたところまで。

関連する話題: ゲーム / スクウェア・エニックス / ドラクエ5 / ドラクエ

自己責任論とか

「自己責任」問う声に反論 イラクで拘束の2人が会見 (www.asahi.com)。記事の見出しは微妙ですが……。

渡辺さんは、先に拘束された高遠菜穂子さんら3人の家族が、武装勢力が解放の条件とした「自衛隊の撤退」を政府に求めたことがバッシングにつながったと指摘。「家族が助かることを望むのは正当な権利。それを政府に反対する政策を主張していると受け取り、ゲリラの代弁者のように扱った」と批判した。

以上、asahi.comの「自己責任」問う声に反論 イラクで拘束の2人が会見 より

これは非常に冷静な分析だと思います。そもそも、この時点で家族に冷静さを期待するのは無理な話だと思いますし。

逆に開口一番「撤退はない」と言った人がいたからこそ「そりゃないだろ」という発言が引き出されたのではないか、という気もしています。端から見ればなんてことないのでしょうが、家族にしてみれば「人質は見殺しにする」と言っているも同然に思えたのではないかと……。

安田さんは、実家を取材に訪れた記者に家族が「息子をイラクに送った親の責任をどう考えるのか」と質問されたのを例に挙げ、「自己責任という言葉がどこまで考えて使われているか注意しないといけない」と話した。

以上、asahi.comの「自己責任」問う声に反論 イラクで拘束の2人が会見 より

「自己責任」という言葉の意味という話で、自己責任論というのは実は無責任論だ……という話を思い出しました。いや、あんまりちゃんと思い出していないですけれど。

※確か PL法かなにかについて論じた論文だったような気がしますが、7~8年以上前の話でかなりうろ覚え。

たとえば、「この製品は自己責任で使用して下さい」という注意書きがあったとします。使った人が責任を取る、と言えば聞こえが良いのですが、これは実は「事故が起きても製造者は責任を取りません」ということに他なりません。「自分のしたことには自分で責任を持つ」というのは、裏を返せば「他人のしたことには責任を持たない」ということでもあり、後者の方こそが本質です。何か事故が起きたときに誰も責任を取らないので、誰も責任を取らなかった結果として被害者自身が全ての責任を負うより他なくなるのです。これを自己責任、もしくは泣き寝入りと言います。自己責任を求めるというのは、被害者に泣き寝入りを求めるということとイコールです。

……というような話だったような気がしていますが、とにかくうろ覚え。

フリーソフトウェアが無責任なのは別に良いと思います。使う方もお金を払っていない訳ですから。

しかし国民は政府に税金を払っていますので、政府が簡単に自己責任などという言葉を発すると、「じゃあ税金払わなくて良いですか?」と思ってしまうわけです。国民の生命や身体の安全を守るのは政府の責務であり、私たちはその責務を果たしてもらうために税金を払っていたのではないのでしょうか? こういうときに政府が国民の生命・身体の安全に対して責任を持たないのだとすると、何のために納税の義務を果たしていたのか分からなくなってしまいます。

……ちなみに、余談かつ不謹慎な話ですが書いてしまうと、実は個人的には以下のようなシナリオになったら面白いなと思っていました。

家族の方が「請求されたら一生かかってでも支払います」と宣言してしまう

政府が本気で救出費用の支払いを求める

面白いというのは文字通りの意味で、完全に野次馬的な話です。私の興味は以下のような点にあります。

請求の根拠。……お金を請求するとして、それは法的に言ってどういう性質の請求となるでしょうか? 不法行為による損害賠償請求というのは無理でしょうし、家族と政府との間で「有償で救助する」という旨の契約が成立したと見るのも無理があります 。どういう名目で請求するのか興味深いです。

※家族は政府に「助けてくれ」と求めたかも知れませんが、有償であるという認識をした上で助けを求めたと見ることはできないでしょう。通常、警察・消防などによる救助活動は有償ではありませんので、政府の活動は有償だと認識しろというのも無理な話です。

請求金額の根拠、すなわち明細。……請求する以上は、何にどれだけかかった、という明細を出して金額に根拠を与える必要があるでしょう。具体的に政府がどのようなことをして、それぞれにいくらかかったのか、その明細を見たいです。これは請求するしないにかかわらず出して欲しい気がしますが、出てこないんだろうなぁ。

お金を支払えるのかどうか。……個人が億単位のお金を払うのは無理なように思えますが、このような話になったら支援運動が起きるのはほぼ間違いないでしょう。外国のメディアも注目しているようですので、世界規模で募金が集まる可能性があります。どのくらい集まるのか、興味深いです。

まあ、負担を求めるとか言う話はいつの間にか立ち消えになったような感じなので、このような興味が満たされることはないでしょう。それはそれで幸いなことです。

※2004-05-12追記 : 支援運動は既に起きていたようです。「人質支援運動について補足」を参照。

目隠しされ、武装勢力に連行された民家では、子どもがお茶を運んできた。「生活の場で処刑されることはないだろう」と安心した。食事も山盛りのご飯や新鮮な野菜などが与えられたという。

安田さんは「(駐留米軍に)抵抗しているのは一部のテロリストやフセイン前政権の残党と言われるが、私たちが接した範囲では、地域住民が自分たちの社会や生活を守るために戦っている印象を受けた。レジスタンス(抵抗運動)と言ってもいいのではないか」と振り返った。

以上、asahi.comの「自己責任」問う声に反論 イラクで拘束の2人が会見 より

これは興味深いお話です。確かに、ビデオ映像が流れた当初から、犯人グループのそこかしこが素人っぽいという指摘はされていました。プロのテロリストではない、ということなのでしょうね。日本では自動小銃やロケットランチャーを入手するのは極めて困難ですが、イラクではそうでもないようですし……。

関連する話題: イラク戦争

「アドレス変更しました♪」100通突破

しばらく前から大量に来ていた「アドレス変更しました♪」という spam が今日もまた 4通ほど来ており、これをもちまして見事 100通を突破いたしました。おめでとう!

……って、いったい何がめでたいのやら……。

関連する話題: spam

2004年4月27日(火曜日)

2004年4月26日(月曜日)

日本信販も情報漏洩

がーん。「日本信販、カード番号含む個人情報10万人分が流出の可能性 (www.itmedia.co.jp)」なのだそうで。日本信販からは「お客様情報が流出した可能性についてのお詫びとお知らせ (www.nicos.co.jp)」、「お客様情報が流出した可能性についてのお知らせ(ニュースリリース) (www.nicos.co.jp)」が出ていますね。

99,789名のお客様に、本日、情報流出の可能性が高い旨のご連絡とお詫び並びに心当たりのない請求に対するご注意の文書を発送いたしました。また、念のため、セキュリティ対策上、新しいカードをお送りすることといたしております。

以上、お客様情報が流出した可能性についてのお知らせ より

漏れていれば、これが送られてくるわけですね。

新しいカードって、カード番号も変わるのでしょうか。漏洩データには「お名前・郵便番号・住所・電話番号・性別・生年月日・カード番号」が含まれていたそうで、カード番号も漏れているのですよね。

Google 文字符号化方式の処理変更

「Google仕様変更、ブラウザやWebサイトによっては文字化けの可能性も (internet.watch.impress.co.jp)」。まあそういうことで。

なにげに ieex (www.kohshi.org) がバージョンアップしていたので更新しておきました。

関連する話題: SEO

牛丼にマーマレード

適当にテレビを見ていたら NHK で「きょうの料理 (www.nhk.or.jp)」を放送していて、グッチ裕三さんが「これモーうまい!牛丼 (www.nhk.or.jp)」というのを作っておりました。

牛丼にマーマレードというのは初耳でしたが、醤油にマーマレードというのが合うのだそうで。

いちどやってみようかな。

関連する話題: 飲食物

悪用を促す意図?

ウィンドウズの弱点突く「攻撃プログラム」見つかる (www.asahi.com)。見つかるというか、いつものように Full-Disclosure で exploit コードが公開されただけだと思いますが。

しかし総務省のコメントがまた。

総務省によると、攻撃プログラムは、マイクロソフト社がすでに発表したウィンドウズの弱点を踏まえており、それを使って自在にウイルスを作ることができる。ネットにプログラムを流すことで、悪用を促す意図がある、と総務省では見ている。

以上、ウィンドウズの弱点突く「攻撃プログラム」見つかる より

悪用を促す意図ですか……。Full-Disclosure はセキュリティ関係者がチェックしていますので、ここに流すとむしろ「警鐘が鳴る」という効果の方が大きいのではないかと思いますが。そもそも何もないところから exploit コードを作った人が存在するわけで、exploit コードが公開されていなくても作ろうと思えば作れるわけです。アングラなところだけでひそかに出回るよりは、派手に公開された方が良いと思うのですけれど。

しかし、そうは思わない人が多いのだろうなぁと思う今日この頃。

関連する話題: セキュリティ

オキシライド乾電池

マウスの電池が少なくなったので、ストックの乾電池を買っておこうかと思い、ビックカメラの乾電池売り場へ。

すると、松下のオキシライド乾電池というものが大量に売り出されていました。そういえば、ちょっと前にどこかのサイトで紹介されているのを見た記憶があります。

※スラッシュドットだったように記憶していたのですが、探しても見つからないので、私の記憶違いだったようです。PC Watch に『松下、次世代乾電池「オキシライド乾電池」』 (pc.watch.impress.co.jp)という記事が出ているので、これを見たのかもしれません。

せっかくだから購入。

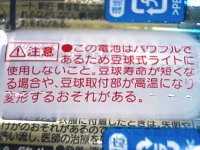

裏側を見ると、こんな「注意」が。

2004年4月25日(日曜日)

いろいろ調査完了

ポポロクロイス 月の掟の冒険 (www.amazon.co.jp)。ラスボス狩り (!) が完了して全員レベル99になったので、技を全部覚えたりしていろいろ調査。

共通技の威力に影響するステータス。たいていは予想通りなのですが、意外なところを。

- フォトン、ミストバズーカは精神依存技でした。なのでルナが発動すると良い……のですが、技自体がイマイチ。ちなみにそれぞれ光属性、水属性。

- マッドスワンプも精神依存なのですが、何でこんなに弱いのでしょうか。しかも水属性がついているので、水耐性のある敵にはさらに弱くなります。

- アースクラッシュは攻撃力依存です。

装備品について。

- 一撃必殺指南書はクリティカル率アップ効果がある模様。どのくらいアップするのかは未調査。

- 大魔道士の指輪は、つけている人の MP 消費だけが半減します (一人技の時は自明ですが、協力技のときも)。ちなみに端数は切り上げ。

それから属性について。

- 竜の剣が光属性なのは知っていたのですが、大地の斧やピコピコハンマーも光属性みたい (レッサーイエローに与えるダメージが低下)。あと雷はことごとく光属性のようですね (サンダーハンマーと雷撃の剣。ちなみにテンペストも風属性ではなく光属性です)。光属性のものは他にもたくさんあります。

- タイダルロッドは水属性かと思いきや、無属性の模様。

- ライトアクス、白銀の斧は風属性。

- 意外にもジャンプ斬りには光属性がついているっぽい。確かに光ってますけど……。あとアースゲイザーも光属性みたい。

- 精霊の剣、ネイチャーロッドはレッサーレッド、レッサーブルー、レッサーグリーンに対してダメージが少なくなります。つまり炎、水、風の 3つの属性がついているものと思われます (説明文と一致)。これらの武器では特定の敵に対してダメージが異常に少なくなりますが、複数の属性に耐性があるとダメージ減少が重複するのでしょう。

- 深闇の銛、妖星のレイピア、ソウルブレードはひょっとすると闇属性かもと思いますが、属性確認できず。

あとは全武器防具アクセサリの性能などをメモしてあったりしますが、見たい人いるのかな。

2004年4月22日(木曜日)

ワイヤレスマウスの電池切れ

すっかり忘れていましたが、ワイヤレスマウスって電池がきれると動かなくなるのでした。

このマウスを買ったのは去年の 10月のことですので (「チルトホイール」参照)、電池は半年くらい保ったことになりますね。

2004年4月21日(水曜日)

PS2版ドラクエ5

リメイクされた PS2 版ドラクエ5 (www.amazon.co.jp)の話を聞いたりして。

ドラクエ5 は SFC 版でプレイしたのですが、最近になって「ひとしこのみ技」の存在を知り、いちど使ってみたいなと思っていたのです。しかし PS2 版では「ひとしこのみ技」は使えなくなっているらしいので、今ひとつ食指が動かなかったのでした。

※ひとしこのみ技……主人公に「ひのきのぼう」「とがったホネ」「しあわせのぼうし」「こんぼう」「のこぎり刀」「みかわしのふく」をこの順番で持たせておくと、モンスターを仲間にする成功率および会心の一撃発動率が共に 100% になるというもの。遠藤さんの各種ゲームのプログラム解析 (www.yk.rim.or.jp)参照。

……でも聞いていると、フローラとの出会いがフォローされているらしいとか (SFC版では主人公が唐突にフローラと結婚しようとする理由が全く理解できず、ちょっと納得できなかったのでした)、グラフィックが FF 並みに凄いとか、いろいろ興味をそそられる話が。

PS2 版にはそれはそれでディスクを抜いて海を歩くという大技もあったりするようですし、うーん。

関連する話題: ゲーム / スクウェア・エニックス / ドラクエ5 / ドラクエ

ハッカーの侵入を許す重大な欠陥?

「インターネットの基本システムに欠陥、米英政府が警告 (www.yomiuri.co.jp)」という記事が面白かったのでメモ。

インターネットの基本的なシステムにハッカーの侵入を許す重大な欠陥が見つかったと、20日、米英政府が相次いで警告を発した。

「ハッカーの侵入を許す重大な欠陥」という表現がツボにヒット。

ちなみにこれは「TCP プロトコルに潜在する信頼性の問題 (Potential Reliability Issue in TCP) (www.jpcert.or.jp)」のお話。「スラッシュドット ジャパン | TCPに容易にDoS撃を可能とする脆弱性 (slashdot.jp)」や「TCPに欠陥見つかる--リセット攻撃の可能性あり (japan.cnet.com)」を見た方が分かりやすいかも知れません。

非常にぶっちゃけて言うと、「TCP のコネクションが確立しているとき、接続先・接続元の IP アドレスとポート番号を知っている第三者が怪しいパケットを送ることによって約65000分の1の確率で接続をリセットすることができてしまう」ということです。この確率は約43億分の1と言われていましたが、現状の運用で使用されているウィンドウサイズを考慮すると約65000分の1という高い確率になる、という話……ですよね (実はちょっと自信なし)。

もちろんこれは DoS 可能ということでマズイわけですが、どう考えても「ハッカーの侵入を許す」という性質のものではないでしょう。

関連する話題: セキュリティ

バグ発覚2

うーん、なんか変かも。

- どうもアンテナ系のリクエストにうまく応答できていないような気がします。

- リセットからの立ち上がり時、初回の DataTable ロード時に排他制御がおかしいかも。

ぼちぼち調査 & 対処します。

関連する話題: えび日記 / hatomaru.dll

2004年4月20日(火曜日)

全面禁煙

喫煙者採りません 強まる社内禁煙 (www.asahi.com)

何となくメモ。私はタバコの匂いが本当に駄目で、すぐ気持ち悪くなってしまうもので。

喫煙は、本人の健康のみならず、周りの社員の健康状態も著しく低下させ、オフィス内もそのヤニで、黄色く薄汚れます。社員個人の服にも臭いがつき、お客様との商談や会議中にも、不愉快な思いをさせることになります。

以上、SMG 社内システム より

確かに、他人様の放つタバコの匂いで「ヤバイ」と思うときってありますね……。

関連する話題: たばこ

DNS 設定ミス激しく発覚

たかはしもとのぶさんのだめだめ日記 (damedame.monyo.com)で DNS Report (www.dnsreport.com) というものが紹介されていたので、早速 altba.com を試してみたら……うごはっ、エラー大量発生してるし!

よく見ると、NIC には NS として dns1.altba.com というものが登録されているのに、こちらの NS レコードには dns0.altba.com というものが登録されていたという……何をどう間違えていたのか分かりやすすぎですが。

というわけで DNS サーバ側の設定を変更。まだ WARN がいくつかあって、物理的に無理なものとか個人的にあんまり気にならないものとかちょっと気になるものとかいろいろありますが、まあぼちぼち。

関連する話題: DNS

監視計画

「ACCS個人情報流出に関する監視計画のお知らせ (www.ad200x.net)」というのが出ていますね。情報提供フォームまである……。

効果があるかどうかは良く分かりませんが、これが精一杯の誠意なのでしょうね。

現在は、掲示板、P2Pネットワーク、blog等を監視する、サーチエンジンを活用する、ボランティアの人的ネットワークを利用するなどして監視を行っておりますが、これらを補強するため、自動化ツールによる24時間監視を導入致します。

以上、ACCS個人情報流出に関する監視計画のお知らせ より

自動化ツールってクロウラーなのでしょうか。どういう仕組みで監視するのか気になりますね。

※いやべつに監視を回避したいという意味ではなくて、バイナリデータであるところの PPT データの動向をどうやって監視するのかという所に興味があります。問題の 1ページだけ抜き出されて配布されたりしても大丈夫なのかしら、とか。

関連する話題: ASK ACCS 個人情報漏洩事件 / 情報漏洩

2004年4月19日(月曜日)

application/xhtml+xml

「XHTML1.1 なのに Content-Type: text/html で返すのはどうだろうか」というのは既に 3回くらい言われているような気がします。もちろん仕様的には XHTML 1.1 は Content-Type: application/xhtml+xml であるべき (SHOULD) で、Content-Type: text/html であるべきではない (SHOULD NOT) というのは知っているのですが、特定のブラウザでうまく読めない (具体的には MSIE でダウンロードになってしまうという現象が発生する) ので見送っていたのでした。

なんだかたまに誤解されている方がいらっしゃるような気もするのですが、私はいつもアクセス性を重視しているのであって、別に仕様を信仰しているわけではありません (そもそも HTML は宗教ではありませんし)。ただしほとんどの場合は「仕様に忠実にマーク付けすると様々な環境でアクセスしやすくなり、アクセス性が向上する」と言えるので、結果的に仕様を重視することに繋がっているだけです。

※ヨスケ全盛期から平然とフルスタイルシートのサイトを作っていましたが、それは「ヨスケでスタイルが無効になったとしても情報にアクセスできなくなるわけではないので OK」という判断なのです。

というわけなので、「仕様通りに実装すると実装上の問題が発生し、かえってアクセス性が低下する」という場合は平然と仕様を無視することがあります。そのようなことは希なのですが、application/xhtml+xml はまさにそのケースです。IE でダウンロードになってしまうのは……まあ頑張れば読めないことはないのでしょうが、それはかなり面倒ですので、事実上読めないに等しいと思います。

と、そんなこんなで放置していたのですが、どうもそれはそれで Mozilla 系で少しだけ残念な思いをしたりするようなので、とりあえず「Accept: に application/xhtml+xml を含む場合は application/xhtml+xml で応答する」という形にしてみました。

ちなみに qvalue は見ていませんので Accept: text/html, application/xhtml+xml;q=0.8 という場合でも application/xhtml+xml になりますが、そもそも厳密に言えば text/html なリソースは存在しないので、これはこれで問題ないように思います。むしろ「Accept: に application/xhtml+xml が含まれていないような古いブラウザに対しては text/html で応答する」という動作だととらえて頂ければよろしいかと思います。

あとは Vary: Accept というフィールドを送出した方が良いような気もするのですが、これをやると MSIE でキャッシュが効かなくなるという問題が出ます。※参考: [IE4]「インターネット サイト<ファイル>-<サーバー>からダウンロードできません」エラー (support.microsoft.com)、[IE4]以前のページに戻ったときに画像が表示されない (support.microsoft.com)。[IE4] とありますが、IE5 以降でも同様です。また MSIE かよと言いたくなりますが……。

正しく Vary: を出力していないと、間にキャッシュサーバを挟んでいる場合などに不具合が起きる可能性があります。とりあえず様子を見ますので、不具合があるようでしたら教えて頂けるとありがたいです。

関連する話題: えび日記 / hatomaru.dll

20億

「人質解放の費用公表を」 政府・与党に自己責任問う声 (www.asahi.com)……だそうで。

20億円ですか。統計局のデータ (www.stat.go.jp)によれば、日本の 15~64歳の人口は 8517万人ということですから、一人頭 23円50銭といったところですね。失業して収入がない方などを考慮しても、30円は越えないだろうと思います。これで 3人の人の命が救われたというなら安いと思いますが。

……まあ、金額の大小ではないのでしょう。それが人を傷つけるために使われるのなら、たとえ 1円の負担でも苦痛ですし。しかし今回は人の命を救うために使われたのですよね。多少負担が大きくても私は納得しますし、むしろ気持ち良く払いたいと思うのですが (もちろん負担可能な金額には限界がありますけれども)。

ひとつ気になる点があるとすれば、むしろこの出費が本当に人質救出の役に立ったのか、という点ですね。政府がお金を使って何かをしたことは確かでしょうが、それが「人質解放の役に立った」という話はあまり聞こえてこないような気がします。政府が何もしなくてもアルジャジーラは高遠さんの活動を報道してくれたでしょうし、イスラム宗教者委員会は解放を呼びかけてくれたでしょうし、犯人は 3人を解放してくれたのではないかと思うのですが。

しかしまあ、いずれにしても人の命を助けるために動いたことは間違いないのでしょうし、それに費用がかかったというのであれば、その金額が税負担となるのは仕方ないと思います。私はこれを負担しろと言われたらすんなり納得できるのですが、政府与党の人たちは違うのかな……。

関連する話題: イラク戦争

ありがとうといっていた人、かな

「笑顔の実力者」 人質救出の宗教者委アルクベイシ師 (www2.asahi.com)

イラクの人質事件で解放された3邦人の様子を伝えるテレビ映像の中に、ひときわ目立つ笑顔があった。武装グループに解放を呼びかけたイスラム宗教者委員会のアブドルサラム・アルクベイシ師だ。

「イラクの人質事件で解放された3邦人の様子を伝えるテレビ映像」と言えば、現地の人が高遠さんに対して「イラクの子どもたちのために尽くしてくれてありがとう」という主旨のことを言って、高遠さんが涙を流していたシーンが印象に残っていましたが、そのとき出ていたのがアブドルサラム・アルクベイシ師……という理解で良いのかしら。

その映像というのは、たぶんこの話だと思います。

3人と一緒にソファに座った幹部は、飲み物を手にリラックスした表情で話した。「宗教者委員会は直接人質解放の役割を果たしているわけではない。犯人グループにはメッセージを送った」と説明したうえで、「またファルージャに来て、いかに街が崩壊してしまったかを見てもらいたい。これからもイラクの子どもたちのために貢献して欲しい」と3人に語りかけた。

高遠さんのイラクでの活動が高く評価されていることが伺えます。情けは人のためならず、というのはこういうことなのでしょうね。

関連する話題: イラク戦争

キズは消毒しない、乾かさない

スラッシュドットで新しい絆創膏の話が話題になっています (slashdot.jp)が、そこで紹介されていたサイト。

- 新しい創傷治療 (www.wound-treatment.jp)

- ためしてガッテン:過去の放送:新常識!わが家の医学 (www.nhk.or.jp)

閉鎖療法というのですか、これは知りませんでした。消毒とガーゼが NG とは。目から鱗で 20 へぇ。

関連する話題: 健康

2004年4月17日(土曜日)

最高レベル

ポポロクロイス 月の掟の冒険 (www.amazon.co.jp)。フロストドラードを狩っていたら、いつのまにかピノンがレベル99に到達。その後戦闘しても経験値が増えなくなり、これが最高レベルであることが確定しました。つまり、SP は 98 までしか得られないということ。全ての技と能力値強化をレベル3 にするには足りないので、考えて強化する必要があります。

※フロストドラード狩りは「邪神の腕輪」目当て。海岸の洞窟でフロストドラード×2+αを倒すと、最初のクイックアタックボーナスが邪神の腕輪の場合があります……が、これを取るにはラスボスを軽く撃破できるくらいの強さが必要でしょう。:-)

2004年4月15日(木曜日)

救急車を撃つ

セキュリティホール memo (www.st.ryukoku.ac.jp) で「今すぐ読め!!」と紹介されていた、「ファルージャの目撃者より:どうか、読んで下さい (www.jca.apc.org)」という文書。

アメリカ兵が救急車を狙撃するという話。好意的に (?) 解釈すると……救急車には爆弾が積まれているかもしれないし、道を歩いている人は武器を隠し持っているかもしれません。もちろんそうではないかもしれませんが、それを見分けることができないのだとしたら、撃つしかない……ということなのでしょう。それが戦争であり、テロと戦うということなのだろうと思います。「戦う」という選択は、武器を持った人だけを殺害するという選択ではありえず、罪のない人を巻き添えにしながら武器を持った人を殺すという選択にしかなり得ない、ということは分かり切ったことだったはずですが……。

関連する話題: イラク戦争

今後の予定

今後のこのサイト周辺の予定などのメモ。

- 現在ページのタイトルと URL を取得できるように (内部処理を変えるだけ)

- CSS リファレンスの移植 &完成

- HTML リファレンスの移植

- HTML チュートリアル

- セキュアな Web アプリケーションのアンチパターン

- User-Agent 集計 & 解説

- .NET 版ログ解析ツール

- C# のメモ

- よもやま話系の移植

- 「のけぞる本」をどうするのか?

- ゲームの思い出

リファレンス系の話とチュートリアルはずっと前からやろうと思っているのですが、全然できていません。

そもそも、昔と違って質の悪い解説は減りましたから、鳩丸の存在意義自体があまりなくなってきているという面があります。それでもリファレンス系が組み込まれているのは、私自身が機能的なリファレンスを欲しているから。

タスクとして重いので、まとまった時間が取れないと難しいのですけれども。

関連する話題: えび日記 / hatomaru.dll

Windows Update 落ちてたー

DoS攻撃より手強い?――Windows Updateサイトにアクセス殺到、一部で更新に支障 (www.itmedia.co.jp)。

私はけっこうスムーズに Update できたのですが、その後周囲から「重い」「アップデートできない」という声が聞こえていました。思いっきり落ちていたのですね。

まあ Microsoft も大変だろうと思いますが、パッチを当ててくれる人が増えたのはけっこうなことで。

怒り心頭

スターダストさんの 4月14日 (d.hatena.ne.jp)を読んで思ったこと。

この「怒り心頭」という気持ちは私には分かりますが、とある事件を通じて思ったことの一つが、その「怒り」が全く理解できない人が存在しているのだということです。指摘している側は激怒していても、普通はその感情を表に出さずに指摘します。そして、指摘されている側は、その「怒り」を読み取れていないのではないか、と思うことがままあります。

これは単に指摘されている側が悪いという話ではありません。たとえば、脆弱性報告の中で「(笑)」とか「(激ワラ」とかいう文字列が使用されていると、私などは噴出しそうな怒りの裏返しなのだろうなと思いますが、同時に、そう読むのは難しいことなのではないかとも思うのです。「通知してあわてふためくところを見て楽しむという側面が絶対にあったはずだ」というような読み方は誤りだと思いますが、そう読まれるのも仕方ないのかな、と思います。

脆弱性の指摘に限った話ではありませんが、指摘する側とされる側に激しい温度差があるというのは良くあることで、その温度差は指摘する側が吸収してあげないといけないのかな、という気がしています。もう少し別の言い方をすると……「甘えないで下さい」と言って人を突き放すと逆ギレされることがありますが、甘えん坊を責めても埒があかないので、こちらが大人になってあげるしかない……ということなのかなぁ。違うかなぁ。

まあ、いろいろですね。

関連する話題: 思ったこと

人質解放

日本人3人、バグダッドで無事解放 日本大使館に移る (www2.asahi.com)

ともあれ良かった。

以下は例によって日本軍事情報センター (www.kamiura.com)より。

それではなぜ犯人は3人の人質の早い解放を決めたのか。それは高遠さんのためであると断言する。高遠さんはバグダッドのストリートチィルドレンのためにボランティア活動を行っていた。この行為を犯人たちは高く評価したと思う。このことがイラクで広く伝わって、3人は人質から客人に対応が変わったと思う。早々とシーア派のサドル氏たちが、この誘拐は我々ではないと表明したのも、高遠さんのような友好的な人を誘拐したことを非難した結果と思う。

三人はまだイラクで活動したいと言われているようで、それに対しては非難の声があったりもするようですが、いろいろ考えさせられますね。

関連する話題: イラク戦争

2004年4月14日(水曜日)

テロリストの称号

東京新聞のサイトを物色していたところ、[CHUNICHI WEB PRESS]イラク情勢 - 戦士旅団を「テロリスト」首相発言で人質解放遅れる (www.chunichi.co.jp)という記事を発見。

イラク邦人人質事件で、イラクのイスラム教スンニ派組織「イスラム聖職者協会」幹部のアブダルサラーム・クバイシ氏は十三日、本紙の取材に、「日本人を人質にした抵抗組織は『二十四時間以内に解放する』と言っていたが、日本の(小泉純一郎)首相が彼らを『テロリスト』と呼んだことが人質解放にかかわる事態を複雑にしたと思う。彼らはテロリストでなく抵抗組織だ」と語った。

こんな話がありましたか。そう言われてみれば、マスコミは「武装勢力」という言葉を使用していますね。

まあ、そもそも人質を拉致している時点で明らかに犯罪ですし、「要求を飲まなければ人質を殺害する」という主張をしたわけですから、これは「テロリスト」と呼ばれても仕方ないのではないかと個人的には思いましたが、相手を刺激しないということは重要なのでしょうなぁ。

関連する話題: イラク戦争

新たに拉致か?

「邦人記者ら2人、バグダッド近郊で拉致の情報 (www.asahi.com)」という話。うちお一方は東京新聞に寄稿されていたということですが、東京新聞 (www.tokyo-np.co.jp)の方では

本紙には、自衛隊派遣前のサマワルポ、イラク邦人人質事件の被害者高遠菜穂子さん解放を待ち望むストリートチルドレンのルポなどを寄稿している。

以上、東京新聞の新たに2邦人拉致情報 より

とありますね。そのルポは Web のどこかで読めるのかなぁ。

もう一人の方は米兵・自衛官人権ホットライン (www.jca.apc.org)に何か書かれていたらしいですが、サイト重いです……。

関連する話題: イラク戦争

個人情報入りのウィルス警告 spam

……なんか文中にユーザの氏名らしきものが入っているウィルス警告 spamが送られてきたのですが、いいのかなぁ。

※だからマシン名に日本語を使うのは……という話じゃないか。:-)

まあ、そもそもウィルス警告 spam には特定のネットワークの内部の情報が色々書いてあったりして興味深いことよ、とは思っていたのですけれど。

現地の人たち

「イラクで活動する報道機関に外務省が退避勧告 (www.asahi.com)」。

……そういえば、マスコミの人たちが現地にいるのだということをすっぽりと忘れていました……。

関連する話題: イラク戦争

パッチラッシュ

例によって Windows のパッチが出ていますが、出すぎ、かつヤバすぎです。「リモートでコード実行」というのが 10個以上あるという……。

なお、パッチ群の中には「Outlook Express 用の累積的な修正プログラム (837009) (MS04-013) (www.microsoft.com)」というのが含まれていますが、これは例の showHelp() ITS プロトコルハンドラの脆弱性に関するパッチですね。

2004年4月13日(火曜日)

屈しない方法

日本軍事情報センター (www.kamiura.com)より、興味深く思ったところ。

今のようなファルージャでの戦闘を防ぐには、効果的な方法が一つだけあると思う。それは封鎖されたファルージャ市内に外国の民間人が自主的に入って、人質に代わって「人間の楯」になることである。ファルージャの戦闘に反対なら、ゲリラたちは人間の楯を歓迎し、外国人人質を解放するだろう。米軍も新たな民間人が市内に自主的に入ったことで攻撃が難しくなる。たとえ封鎖を解いて撤退しても、米軍が負けたことにはならない。また武装勢力も自主的な「人間の楯」なら、勝ったことにならない。むしろ誘拐作戦や人質作戦を行ったことを恥じるべきである。この行動で対立している双方に勝者や敗者を作らず、戦力を引き離すことに意義がある。

以上、日本軍事情報センター 最新情報 より

なるほど、「人質」ではなく「人間の楯」ならば「屈した」ことにはならずに撤退できると……。

2004年4月12日(月曜日)

ACCS個人情報漏洩問題についての総括

更新: 2004年4月14日

「A.D.200X実行委員会、ACCS個人情報漏洩問題について総括を発表 (internet.watch.impress.co.jp)」ということで、「A.D.2003会場におけるACCS個人情報漏洩問題についての総括 (1) (www.ad200x.net)」が出ていますね。

※ちなみに Internet Watch の記事では「office氏」であるべきところが「Office氏」となっていて私と同じ過ちを犯しているわけですが、こういうツッコミを入れる窓口ってあるのかしら。

※2004-04-14 追記 : yuuさんに教えてもらった窓口に指摘のメールを送ったところ、速攻で直して頂けました。ありがとうございます。

2003年11月11日、office氏の発表内容をA.D.200Xが確認、事態の深刻さを認識しました。office氏に対し、該当個人情報の即刻削除を要請し、該当資料を保持しているA.D.200X参加者の確認作業と削除要請を開始しました。確認できた資料保持者からは削除済みの連絡を受け、 ACCSには該当資料は削除され拡散の恐れは低いと報告しましたが、後日、該当資料が最大でA.D.2003参加者全員(約250名)に流出した可能性がある事が分かりました。

謎はひとつ解けましたが……ここで言う「後日」というのはいつのことなのでしょう。

2003年11月11日より、A.D.200Xでは2chやP2Pネットワーク、および様々なblogや掲示板等を対象に、該当資料の流出がないかどうかの監視活動を開始しました。監視は、毎日数時間程度ではありますが、現在に至るまで毎日行われております。

とあるのですが、この監視を開始した時点では「該当資料が最大でA.D.2003参加者全員(約250名)に流出した可能性がある」ことは分かっていなかったのでしょうか。流出の可能性を知らなかったけれど一応監視していたのか、それとも日付が typo しているのか……。

しかしこの報道により、配布された発表資料中に個人情報が記載されている事が公表されたため、これを受け、2004年1月8日、本件についてのアナウンスをA.D.200Xのwebサイトで行い、2004年1月11日、該当資料を保持していないと思われるA.D.2003参加者も含め、参加者全員に対して配布された資料に個人情報が記載されている事を通知し、その資料をもし保持していた場合は速やかに破棄するよう求めました。

参加者全員に対し、というのは微妙にダウトで、実は A.D.2003 に参加した後にメールアドレスが変わったために連絡を受けられなかったという人が存在していたりします。細かいですけど。

※というか、A.D.200X 側でも把握してないのかな。

関連する話題: セキュリティ / 情報漏洩 / ACCS / ASK ACCS 個人情報漏洩事件

Toshi のメッセージ

ホームオブハートの件、トシオフィスのサイトに「今回の報道について (www.toshioffice.co.jp)」というメッセージが出ていますね。

今回の件はすべて私が代表を務めます(株)トシオフィスの元外部スタッフの女性がでっち上げたまったく事実無根のものです。用意周到に仕組まれた本当にあくどいものです。当然、虐待をはじめマスコミが報じているような事実はまったくありません。各新聞にもすでに虐待の事実はなかったとの児童相談所の発表がのせられております。すべてのストーリーがその女性と結託した仕掛人との共謀によって画策されています。さまざまな報道はなされておりますが、事実はひとつです。すでに告発内容のすべてが事実無根であることも明らかになっております。

以上、今回の報道について より

ずいぶんはっきりした見解をお持ちのようで、色々な意味で盛り上がりそうではあります。

「各新聞にもすでに虐待の事実はなかったとの児童相談所の発表がのせられております」というのは、保護児童に身体的な虐待の形跡がなかったという発表のことを指しているのでしょう。しかし、何も物理的な折檻だけが虐待なわけではありません。むしろ今回は「学校に行かせていない」という点が abuse ではないかと言われているわけで……。

関連する話題: 出来事

例の showHelp() 系のワーム

IE脆弱性を狙ったウイルスが登場、MSは「対策を進めている」 (www.itmedia.co.jp)

……パッチありません。CHM を無効にするのはちょっと現実的でないので、ActiveX 無効の方向かしら。

ちなみに Symantec Anti Virus が入っていたりすると、MHTML Redir.Exploit などとして検出されるようです (公開されている Exploit コードにアクセスしたらこの名前で検出されました)。

関連する話題: セキュリティ

屈する系の理屈が良く分からない

以下は何となく思ったこと。最初に言っておきますが、「何となく思った」だけなので、根拠等はありません。

テロリストが「人質を取って交渉する」という選択肢を奪われたときに、では「交渉に応じないと分かっているので、おとなしく諦める」という選択をするのでしょうか。「交渉に応じないと分かっていても人質を取る」とか、「交渉に応じないと分かっているので、もっと別な手段を使用する」とかいう選択がなされる可能性はないのでしょうか。

9.11 以来、複数の人が複数回「テロに屈しない」という言葉を発していて、その通りの態度を取っているように思いますが、テロの危険はあまり減少していないし、むしろ増加しているように思えます。これは

- テロに屈しないという態度によってむしろ増加している

- テロに屈するかどうかは増減とは無関係で、別の理由によって増加している

- テロに屈しないという態度によって減少しているのだが、別の理由で増加しており、増分の方が大きい

のいずれなのでしょうか。

スペインはある意味「テロに屈した」と言えなくもないのですが、スペインに対してテロ事件が増えそうでしょうか。

つまりどういうことかというと、「一度脅迫者の要求を受け入れると、同様の脅迫が多発することになる」というのが正しいのかどうかちょっと良く分からないのです。皆さん当たり前のように言われていて、そう言われると「なんとなく」正しそうには感じるのですが、これが私の中では「なんとなく」以上の地位を得ることができないでいるのです。

これに何か科学的な裏付けはあるのでしょうか。

- 脅迫者の要求を受け入れると、同様の脅迫が増加することになる

- 脅迫者の要求を拒否すると、同様の脅迫が減少することになる

のいずれかが統計的に言えれば OK なのだろうと思います。ただし、

- 脅迫者の要求を受け入れると、同様の脅迫が増加することになるが、より凶悪なテロ事件は減少する

- 脅迫者の要求を拒否すると、同様の脅迫が減少することになるが、より凶悪なテロ事件が増加する

という可能性についても検討しておかなければならないでしょう。

何かそういう調査ってあるのでしょうかね。

※身代金事件の調査なんかありそうな気がするのですが、身代金要求はどう考えても無差別殺戮テロによって代替される余地がないので、性質が違うような気もしています。

※念のために言っておくと、「一度脅迫者の要求を受け入れると、同様の脅迫が多発することになる」というのが「正しくない」と思っているわけではなくて、「正しいと言えるのかどうか分からない」のです。また、これが正しくなかったとしても、別の理由によって「要求をのむべきでない」という結論が得られることは十分にあり得ます。

2004年4月11日(日曜日)

なにはともあれ

「人質、24時間内に解放」中東TV、犯人側意向伝える (www.asahi.com)。

家族の方々やその他の方々の訴えが通じたのでしょうか。まだ無事が確認できたわけではありませんが、ひとまず胸をなで下ろす感じ?

2004年4月10日(土曜日)

IPA 脆弱性窓口微妙かも……

手元のストックを整理していて思ったのですが、IPA の脆弱性報告窓口、微妙かもしれません。

だいぶ前の話ですが、こういうケースがあります。

- PHP のパラメータに template=foo.html などというものが指定されているのを発見

- ちょっとだけ嫌な予感がしたので、template=/etc/passwd として GET してみる

- /etc/passwd が表示されちゃった……

- 管理者に通報

これは典型的な Path Traversal の脆弱性のケースです。サーバ内の任意のファイルが読めてしまうために非常に危険で、情報漏洩の可能性があります。

※まあ、どこかの CGI と違って ダイレクト OS コマンドインジェクションなんかはできなかったのですが。

このケースは幸いなことに非常に素早く対応して頂き、通報したその日のうちに「修正しました」という連絡を受けました。確認したところ、パラメータから "/" が消去されるようになっていました。これによって、テンプレートが置かれたディレクトリ以外のファイルが読めなくなり、任意ファイルの漏洩は発生しなくなったわけです。

……さて、このケースを私が今発見したらどうなるでしょうか。

- PHP のパラメータに template=foo.html などというものが指定されているのを発見

- ちょっとだけ嫌な予感がするが、template=/etc/passwd として GET してみるのは危険なので終了

こうなります。template パラメータの値を変えてテストしてみないと脆弱かどうかは判断できないのですが、template パラメータの値を変えてテストするのは危険です。

※個人的には template=/etc/passwd が不正アクセス禁止法に抵触するとは思いませんが、それを言うなら ng_file=csvmail.cgi だって不正アクセス禁止法に抵触するとは思えません。しかし警察や検察は後者について不正アクセス禁止法に抵触するという判断をしているわけですから、前者もそのように判断される可能性が十分にあります。

これを IPA に通報するとしたらどうでしょう。「CGI や PHP のパラメータにファイル名っぽいものが指定されている」というだけで通報するしかないと思いますが……それで良いのでしょうかね。IPA パンクしませんか?

2004年4月9日(金曜日)

MS の spam 対策

「Microsoft,IPアドレスで送信元を特定するスパム対策技術を公表 (itpro.nikkeibp.co.jp)」という話。DNS がどうたらと言っていたので、良くあるブラックホールリストの話なのかと思っていましたが、違うようで。

Caller ID for Emailでは,発信者の電話番号の代わりにIPアドレスを基にする。具体的には,受信側zSMTPサーバーがメールを受信した際に,そのメールが,そのメールの送信元メールアドレスのドメイン(メールアドレスの@以下の部分)に所属するSMTPサーバーから送られてきたかどうかを調べる。

これは「SMTP mail fromを spam 判別に利用する (spam.qmail.jp)」という方法ですね。リンク先に書かれているように、この方法には

しかしながら、現在の SMTP の仕組みの中では送信者のドメインの正当な送信サーバを DNS だけでは知ることはできません。

という問題があるのですが、それを知ることができる仕組みを作ろうという話のようで。

では具体的にどうするのかというと、「マイクロソフト、迷惑メール削減に向けた取り組みを披露 (enterprise.watch.impress.co.jp)」によると、

これは、あらかじめメール送信者がDNSサーバーにメールポリシードキュメントとして送信メールサーバーのドメイン名とIPアドレスを公開しておき、受信メールサーバーがメッセージごとに記述されている情報とDNSサーバーのドキュメントと照合することで、送信元のメールアドレスを偽る「偽装メール」かどうか判断するというもの。ドキュメントはTXTレコードにXML形式で記述されるため、「既存のメールシステムでも対応でき、将来的に拡張も可能。

ということで、TXT レコードに XML データを突っ込むようです。

※しかし TXT レコードなんて存在自体忘れていました (言い過ぎ)。

ホームオブハート話

「子どもの人権救済、弁護士ら申し立て 栃木の施設で保護 (www.asahi.com)」。ちょっとイラクの陰に隠れてしまいましたが、個人的にカルト系のお話はチェックしているのでメモしておきます。

カルトといえば紀藤弁護士 (homepage1.nifty.com)ですが、この事件でもきっちり活動されているようです。ホームオブハートとToshi問題を考える (homepage1.nifty.com)というページがありますね。

関連する話題: 出来事

Mac でもウィルス

りゅうさんに情報をいただきましたので一応メモ : Mac OS Xの脆弱性を悪用し、MP3ファイルを装うウイルスが初めて登場 (internet.watch.impress.co.jp)

関連する話題: セキュリティ / コンピュータウィルス

建前で動ければ……

ほとんどの人が忘れていると思いますが、実は建前上は、占領に協力するために派兵しているわけではなくて、イラクの復興支援のための活動をしているだけということになっているはずですし、そもそも自衛隊は軍隊ではないので、この状況で「復興支援に協力できる状態じゃなくなりました、また来ます」と言って引き上げても問題はないはずなのです。そもそもが人を助けるための支援なのですから、他の人の差し迫った生命の危険があれば、そちらを優先することは十分にあり得るでしょう。「撤収する理由」としては「人の命を助けるため」で十分ですし、イラクの人たちも納得せざるを得ないでしょう。

しかし残念なことに、これはあくまで建前上の話で、実態はこれとは大きく異なっているわけです。軍隊であれば、絶対に「テロに屈することはできない」でしょうから、この状況で撤退することはできません。渋々派遣したのであればまだ撤退の筋が通る余地がありますが、小泉首相はいち早くアメリカの先制攻撃を支持するという旨の声明を出してしまっています。この人がどうにかならない限り、もうどうにもならないでしょう。

そしてもちろん、犯人側もそれを見越しているでしょう。

以下、日本軍事情報センター (www.kamiura.com)よりメモ。

昨日、サマワの宿営地近くに撃ち込まれたロケット砲弾は、着弾後にモウノウと白煙を出したという目撃情報があった。これは破裂しない発煙弾で煙を出すタイプである。ということは、この攻撃は日本人の人質作戦を行うために、注意や関心をサマワに集める陽動作戦であった可能性が出てきた。すなわち人質作戦は周到に準備され、極めて大きな組織的な犯行である可能性があるということである。

人質の今井君は昨年の札幌オフ会に参加し、劣化ウラン弾を質問した北海道・立命館高校(今年春に卒業)の生徒だった。いかにもまじめそうで、今年秋からロンドンの大学に留学する予定だった。非常に冷静でしっかりした人物と思っていたので、なんとか今回の窮地から脱してくれると期待している。

以上、日本軍事情報センター 最新情報 より

2004年4月8日(木曜日)

CultureInfo.InvariantCulture

先週の記事ですが、「【レポート】セキュアなコードの書き方 - セキュアな設計が最も重要 (MYCOM PC WEB) (pcweb.mycom.co.jp)」という話が興味深く。

トルコ語では通常のASCII文字の「I/i」の他に、ı(U+0131)・İ(U+0130)という2つの文字が存在するため、例えば「file://」で始まるURLを排除しようとする場合はこれらの文字による表記の可能性も検査しないと、トルコ語の入力環境がある場合には検査を突破されてしまう可能性がある。このため、.NET環境なら通常のToUpperメソッドを使う代わりに「ToUpper(CULTURE_INVARIANT)」を使うなどして、言語に依存しない形での検査を行わねばならない、とその難しさを語った。

以上、MYCOM PC WEBの【レポート】セキュアなコードの書き方 - セキュアな設計が最も重要 より

18へぇ。ToUpper() ではなくて ToUpper(CultureInfo.InvariantCulture) を使えと。

同様に String.Compare(string, string, bool) も String.Compare(string, string, bool, CultureInfo) にして CultureInfo.InvariantCulture を渡すようにした方が良かったりするのかしら。

※ちなみに現在、hatomaru.dll ではカルチャについてはなーんにも考えていません。

2004年4月7日(水曜日)

spammer の XSS

spammer から「メールマガジン登録ありがとうございました、登録解除は以下の URL で」というメールが来るのはまあ良くあることです。もちろん私は登録なんかしていないのですが、「勝手に登録するな」とクレームを入れると「いたずらで登録された可能性があります」などと逃げるだけなので、無視して受信側で捨てるのが一番です。

しかしまあ、せっかくなので登録解除フォームを見に行くと、やっぱりというか XSS が存在。もちろん spammer はこんな所にお金をかけませんから、高確率で XSS があります。

こんなの IPA に通報してもしようがないといえばしようがないですが、これも一応ストックに追加かな。

関連する話題: セキュリティ / クロスサイトスクリプティング脆弱性 / IPA / spam

2004年4月6日(火曜日)

IPAキター

各所で話題になっていますが、IPA が脆弱性情報を取り扱う (www.ipa.go.jp)という話。

これまで一般ユーザーが脆弱性を確かめようとしても,不正アクセス禁止法などの法律に違反すれすれの行為をしなければ調査できなかった。これからはIPAに報告してくれれば,こうしたリスクを回避できるようになる

以上、日経 IT Proの「脆弱性情報を受け付けます」,IPAが窓口を設置へ より

このコメントは涙を誘いますね。

……まあともあれ、手元のストックを整理しておきましょうか。

※軽微な XSS などはいちいち報告していないものもたくさんありますし、2月以降に発見したものについては重篤なものであっても一切報告していないので、いろいろ手元に溜まっているのです。

2004年4月5日(月曜日)

ラッシー

カレーのパク森市ヶ谷本店にて撮影した、ラッシーなる飲み物。

![[写真: 白いヨーグルトドリンク風の液体でございます]](../img/rasshi)

ありみかさとみさん (www.remus.dti.ne.jp)によると、通常のラッシーより濃厚らしいですが。

※や、実は私は飲んでないんです。他人の飲み物を撮っておいて、自分のものを撮るのは忘れていたという。

Exploit-Coding 消滅

メーリングリスト「Exploit-Coding」が削除されたというお知らせのメールが来ました。サイバー犯罪条約がらみで消滅するかも知れないという話は聞いていましたが、本当になくなってしまったのですね。

関連する話題: セキュリティ

www.accsjp.or.jp また Aレコード削除

また www.accsjp.or.jp の Aレコードが消滅したようですね。その代わり今度は http://accsjp.or.jp (accsjp.or.jp) でアクセスできるようにしてあるようで、サイト自体は利用しようと思えば利用できます。

この消滅は予想していた通りなので、やっぱり Antinny.K の影響なのでしょうね。

URL偽装問題再び?

「URL偽装問題再び――IEとOutlookに (www.itmedia.co.jp)」というお話が出ています。スターダストさんの所 (「WinIEだけじゃぁないURL偽装再び。 (d.hatena.ne.jp)」「WinIEだけじゃぁないURL偽装再び。パート2 (d.hatena.ne.jp)」「WinIEだけじゃぁないURL偽装再び。パート3 (d.hatena.ne.jp)」) にも情報がたくさん。

要するに、「リンクとして機能する何か」を a要素の中に入れると、ステータスバーには外側の a要素のリンク先 URL が表示されるが、実際にクリックすると中の「リンクとして機能する何か」が機能してしまうため、ステータスバーの表示と遷移先が食い違うというお話ですね。そして、「リンクとして機能する何か」には、

- スタイルシートでアンカーっぽい見た目を与えられた submitボタン

- iframeで埋め込まれた、別ページのアンカー

- クライアント側イメージマップ

- tableの中 (th, td, caption の中) に入れ子になったアンカー

など様々なものが該当し、無数のパターンがあるため簡単には回避できないと。

aの中に form やら table やらが入ると valid にならないのですが、MSIEは例によって気を利かせてくれるので、攻撃者の望む世界が実現できます。少なくともアンカーや form まわりについては、invalid なものはことごとくエラーにした方が良いのではないかと思いますが……実は a の中の input なんかは DTD 的には OK だったりするので何とも。

ユーザ側の対応としては、「ステータスバーを信用しない」に尽きます。この攻撃はこの前の URL 偽装問題と異なり、リンク先ページの URL 入力欄を改竄することはできません。そのため、リンク先の URL をちゃんと確認すれば問題はないでしょう。もちろん、URL 欄を隠しているようなサイトは使用しないということになりますが、これは昔からの鉄則でしょうから問題ありませんね。

関連する話題: セキュリティ / Microsoft / Internet Explorer / HTML

2004年4月1日(木曜日)

エイプリルフール

身構えていたつもりだったのですが、96/KuRo (www.100-4.com) さんのメールに見事に引っかかってしまった私。

くそっ、おめでてーな。

※まあ、色々な意味でおめでたいということで。

関連する話題: 出来事

Antinny.K

更新: 2004年4月5日

各所でかなり洒落にならない「戦果」を挙げている Antinny.G ですが、Antinny.K (www.symantec.co.jp) という亜種が出たようですね。

システムの日付が 4 月以降で、かつ、月と日の数値が同一の場合、http:/ /www.accsjp.or.jp にアクセスし、個人情報を送信しようとします。

以上、W32.Antinny.K より

うわお。意図は何となく分かるのですが、送られたものはいったいどのように扱われるのでしょうね。

ひょっとすると、また Aレコード消滅の方向なのかも……。

※2004-04-05 追記: 予想通り Aレコード消滅しましたね……。

関連する話題: セキュリティ / コンピュータウィルス / ACCS

- 前(古い): 2004年3月のえび日記

- 次(新しい): 2004年5月のえび日記